这是一个创建于 109 天前的主题,其中的信息可能已经有所发展或是发生改变。

只要这两个进程在运行:

C:\Users\Wanten\AppData\Local\DesignInno Innovations\jsc.exeC:\Users\Wanten\AppData\Local\TradeSecure Innovations\jsc.exe

复制粘贴功能就会出现问题。

任何满足以下正则表达式的字符串都无法被复制:

^[13][a-km-zA-HJ-NP-Z1-9]{26,}$

解释:

^[13]:字符串的第一位是 1 或 3 。[a-km-zA-HJ-NP-Z1-9]:除了第一位,后续的字符可以是任意数字或字母,但排除了数字 0 ,小写字母 l ,大写字母 I 和 O 。{26,}:字符串长度大于等于 27 。

无法复制的例子:

1TxFiUzvv6YjB1augKJvRzknfG9

1gBNwEEvX1neGi2uvwJxSu1bq6P

1dqj6NNKWLyW4WhVwRGBbJpaZqn

155uvJ2Te7sJebUCHGXpBNTgk43

1Du9VHTn23jznkSEqZEHoBPNSy2

1A58tBordfn8mXyLn29hJYok9ST

13su1kBFZr3JobGWH5JxiR53TGi

1C1P1yF2PWPk6nfAcmAk4SMJvta

1wWKJzvBg2GbS4qVNc6v7mShZzv

1J5dSVxf7RdmkQTqucGV1Gdpbsm

1Z86UUNaZGzihZUhzN2xhsnXJBR

1qUTqC7LTa9rwuLHwRvXPwqjQg9

1wkDFS2mn87LCGYYaa7Tnbz2aVg

18fj8Yi3ecFfK3nZLHp15A2TXF6

1hQVL6BnY2Sf2mE6tvfSxrroEKW

3HBXExyxKnx4E6y416V2MXeFyuV

3cE5FdmtoUiyfGvuMPrYhTtk1kp

32FgKUMdkcMJUYw3zEFwbQY1B4q

32UoEdhnGETQPfKzCDS7e4as3gn

3ApPLHESbgmqRgbCaYm12k8U1a1

3henVS9g2miD3ZoUan2wfphVTNG

3pkmkbxZVfEKVqSUjgq3dTARanr

3Pp8auHSYJBczGRqu9qrP8K5SWW

3zKqEBPHLP3UYBZz4MKrszWMKwn

3W65vzfc77BpvJ9Z44na3hqw4sf

3wk8fqww6jsEXESoEXf7zYCJJeg

38vaR6WQUbZiWjBKUAFvnhWKBkk

3Sp4Majk7ag8i4eTLsexyBXSqKH

3gSzrLBjsuxst92SaXkfWNmNdJn

31wrgiqHafQnHfXzVvN4WdwLJr1

任何包含这些字符串的任意长度字符串,都无法被成功复制。

如

这是前面的一些文字 31wrgiqHafQnHfXzVvN4WdwLJr1 这是测试文字,跟在后面的任意长度文字

复制粘贴后,变成了:

31ihnFtf5667WgCJhobHRLVLiJrE9wHM8s

但只要在任务管理器中关闭那两个进程,复制便恢复正常了。

我不知道这两个进程是哪来的,是 Windows 自带的还是其他应用的?或者是病毒?

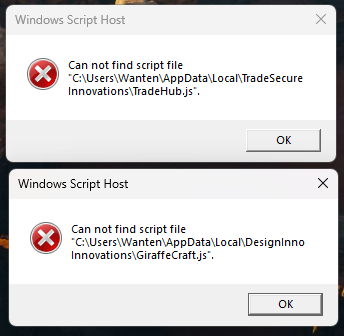

当我将他们暂停运行并删除文件后,过一段时间会提示报错,Windows Script Host 错误。

这里是视频演示链接: https://www.youtube.com/watch?v=pi8Zz0tJMpA

这里是那两个文件的资源: https://github.com/WantenMN/win11-copy-paste-bug

第 1 条附言 · 108 天前

感谢大家的分析和评论。

我发出这个帖子之后,便已经把 Windows 系统从硬盘中移除了,这两天都在折腾 NixOS :)

我发出这个帖子之后,便已经把 Windows 系统从硬盘中移除了,这两天都在折腾 NixOS :)

1

bestsanmao 109 天前 明显是中毒了

你复制一段格式“看起来”是加密币地址的文本 这个病毒会自动改成黑客的地址 这样你要是转加密货币 那就错转给黑客了 |

2

loli 109 天前 你没看过你上传的文件吗

那个 J 和 G 很明显是某种脚本呀 看起来语法像 autoit 修改剪贴板是小事(随便一个程序就能做到) 还是看看这两个 1W 行的脚本干了些啥吧 |

3

bestsanmao 109 天前 by the way

当前的比特币地址 有三种 1 开头的 3 开头的 bc1 开头的 |

4

jasonyang9 109 天前 估计 Defender 都被干掉了,否则不可能无视这种恶意脚本

|

5

LykorisR 109 天前

明显病毒,之前遇到过通过 autohotkey 一类的已经签名的程序来绕过一些杀毒软件的限制

|

6

noobjalen 109 天前 via Android

丢进 virustotal 里看下吧

|

7

yumusb 109 天前 https://en.bitcoin.it/wiki/Invoice_address

A Bitcoin invoice address, or simply invoice, is an identifier of 26-35 alphanumeric characters, beginning with the number 1, 3 or bc1 that represents a possible destination for a bitcoin payment. Invoices can be generated at no cost by any user of Bitcoin. It is also possible to get a Bitcoin invoice address using an account at an exchange or online wallet service. |

8

SeleiXi 109 天前 是病毒,报错应该是因为他改了你注册表,然后设置了这个路径的文件定期执行/开机自启,把文件删了系统找不到这个路径就会报错了。

|

9

solangm 109 天前 看了上面的,专门试了一下,还好我能够复制

|

10

ShadowPower 109 天前 赶紧试了下,没中这个病毒,这就放心了

|

11

Tanix2 109 天前 我也遇见过这类问题,当时 pip install openpyxl 手滑写成了 pip install openyxl ,就下了个恶意脚本,它创建了一个 chrome 插件,然后更改浏览器的启动参数,启动时就会加载这个插件。当浏览器打开的时候,这个插件就会不停读取剪切板,匹配有没有数字货币地址,如果有就换成他的。不知道是插件写错了还是什么原因,我粘贴总是出问题,最后才发现是这个插件的原因。

https://blog.phylum.io/phylum-discovers-revived-crypto-wallet-address-replacement-attack/ |

12

MiketsuSmasher 109 天前

你仓库里发的这两个路径,都是一个 JS 文件,一个名字叫 G 的看起来像是脚本的东西,一个后缀为 .pif 实际上是可执行文件的东西,还有一个 jsc.exe ,推测是执行前面的那个 JS 文件。

两个 JS 文件的内容类似,都是用 pif 文件去运行那个疑似脚本文件 G 。 再结合你和评论区其他描述,你系统可能中毒了,赶紧找个工具查杀一下。 |

13

MiketsuSmasher 109 天前

@MiketsuSmasher 刚刚又查出来点东西,pif 文件在 VirusTotal 上面还有个名字:AutoIt3.exe

至于那个叫 G 或者 J 的文件,是 AutoIt 的脚本文件 |

14

feirisu 108 天前

不但改地址,应该还会偷秘钥吧

|

15

elcerrito 108 天前

明显是篡改钱包地址的吧...赶快进 PE 或双系统看看吧。

|

16

qbug 108 天前 via Android

@jasonyang9 是的,我建议楼主还是重装吧🤦♂️

|